TUN vs TAP в VPN: простое объяснение, реальные кейсы и выбор без боли в 2026

Содержание статьи

- Что такое tun и tap простыми словами

- Layer 2 против layer 3: теория без скуки

- Практические сценарии: когда tun, когда tap

- Производительность, безопасность и масштабирование

- Современный стек и инструменты 2026

- Настройка: пошаговые чек-листы без боли

- Кейсы из реальной практики

- Частые ошибки и как их избежать

- Пошаговый выбор: простая дорожная карта

- Сравнение tun и tap: по пунктам

- Рекомендации по выбору на 2026 год

- Faq: коротко, по делу

Что такое TUN и TAP простыми словами

Сеть уровня IP и кадры Ethernet без зауми

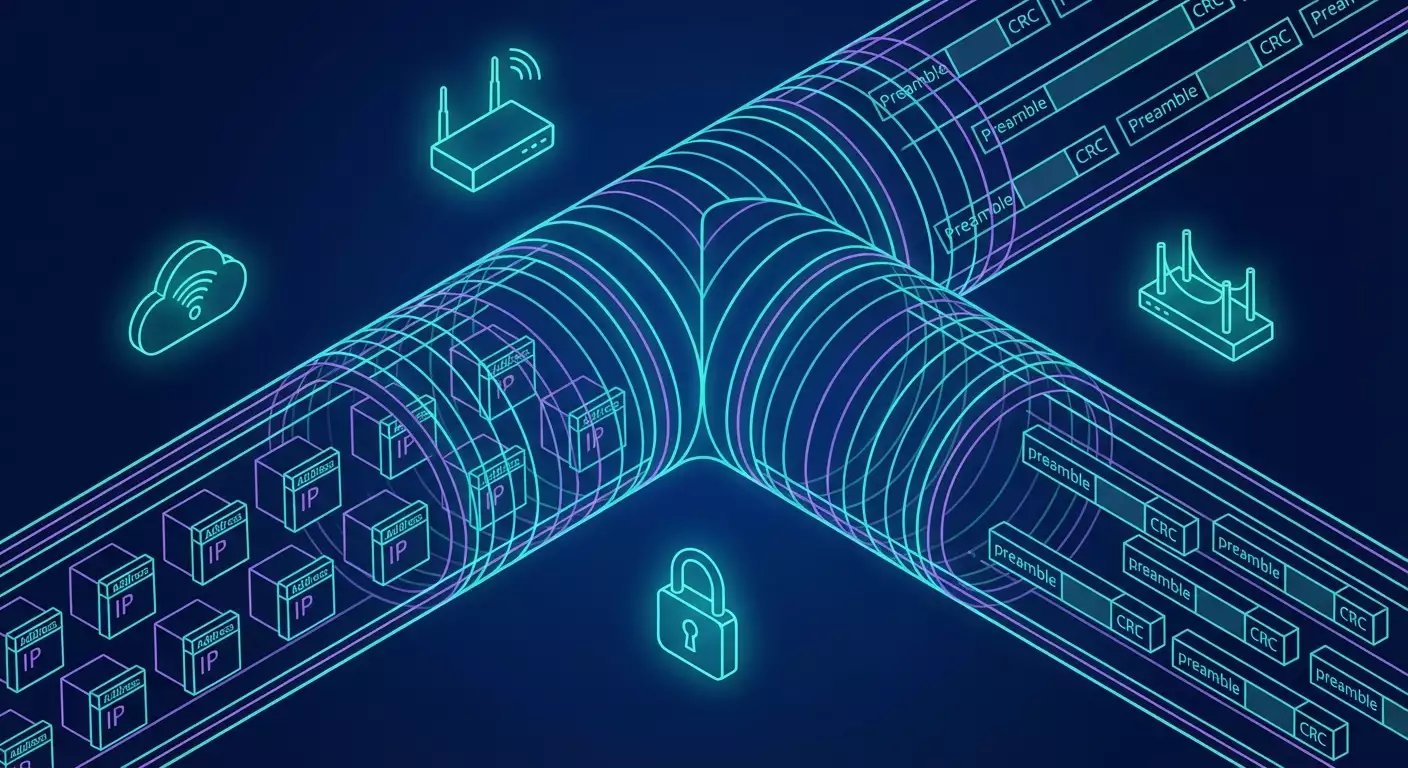

Если отбросить академичность, TUN и TAP отличаются так же, как маршрут по шоссе и прогулка по кварталам. Интерфейс TUN работает на уровне 3, он перевозит IP-пакеты. Четко, предсказуемо, почти без лишних сюрпризов. Мы как бы строим тоннель, где поездами служат IP-пакеты, а машинистом выступает VPN-демон. TAP, в свою очередь, живет на уровне 2 и переносит Ethernet-кадры. Это уже будто вы берете с собой весь квартал со светофорами, подъездами, домофонами. С TAP вы видите MAC-адреса, ARP, широковещание, VLAN-метки, и вообще весь слой 2 с его правилами и привычками. Сложнее? Да. Полезнее в некоторых задачах? Еще как.

Почему нас это должно волновать в реальной жизни? Потому что выбор TUN или TAP влияет на все: скорость, стабильность, совместимость со старыми протоколами, ширину вещания, маршрутизацию и даже счета за облачные ресурсы. Мы все хотим, чтобы VPN просто работал, не душил приложения и не ломал понятные схемы. Понимание разницы помогает заранее выбрать правильную стратегию и не выпутываться потом из узла из костылей, NAT, странных бриджей и плясок с MTU.

Как создаются виртуальные интерфейсы и зачем это VPN

В операционных системах ядро умеет создавать специальный виртуальный интерфейс, через который пользовательское приложение (например, OpenVPN или другой демон) может читать и писать пакеты. Для TUN это IP-пакеты, для TAP - Ethernet-кадры. Всё честно: процесс читает фреймы, шифрует, упаковывает в UDP или другой транспорт и гонит по сети к другим участникам. На обратном пути происходит дешифрование, распаковка и запись обратно в виртуальный интерфейс. С точки зрения системы это почти обычный сетевой адаптер, только провода невидимы, а трафик уходит по тоннелю.

В 2026 году это не новость, но акценты сместились. Раньше TAP казался универсальным решением: мол, возьмем всё L2, и будет счастье. Сейчас, когда приложения дружат с IPv6, сервисами в облаке и Zero Trust политиками, мы чаще выбираем TUN. Он проще, быстрее и лучше масштабируется. TAP нужен там, где без L2 никуда: DHCP через границы, старые протоколы обнаружения, потоковые сервисы, которые «нюхают» MAC или multicast L2. Еще туда же - сложные VLAN-схемы и специфические условия промышленной связи.

Почему это важно именно сейчас, в 2026

Сети ускорились. Мы двигаем данные через 5G, оптику, облачные регионы и корпоративные SD-WAN. Мы видим рост WireGuard-подобных решений, QUIC-транспорт, аппаратные ускорения шифрования и даже зачатки постквантовых алгоритмов в пилотах. На этом фоне избыточный L2 по всему миру становится дорогим удовольствием. Он шумит широковещанием, раздувает MTU-проблемы и усложняет политику безопасности. В то же время, TUN легко ложится на Zero Trust и микросегментацию: мы четко разрешаем IP-подсети и порты, управляем доступом через SSO и выдаем минимально необходимый доступ. Но давайте будем честными: TAP всё еще незаменим там, где приложению нужен «родной» L2-эфир. Это факт, и его лучше учитывать заранее, чем «переучивать» привычные вещи.

Layer 2 против Layer 3: теория без скуки

Где живут TUN и TAP в модели OSI

Слева направо: физика, канальный, сетевой, транспорт, и так далее. TUN сидит на уровне 3, потому что он принимает и отдает IP-пакеты. Внутри - маршрутизация, CIDR, ARP ему не нужен, MAC-адресов нет. TAP опирается на уровень 2 и работает с кадрами Ethernet: кадр за кадром, со всеми VLAN-метками 802.1Q, ARP, BPDU (если доведете дело до бриджинга со свитчами), multicast и прочим. Важно: TAP по сути позволяет растянуть один L2-сегмент через сеть. Фраза «растянуть» звучит красиво, но за ней скрываются новые риски - задержка, штормы широковещания, спонтанное дублирование широковещательных доменов.

Для VPN это фундаментальная развилка. С TUN вы получите привычную IP-маршрутизацию. Роуты, правила firewall, четкие ACL - всё просто. С TAP вы получите гибкость L2: обнаружение принтеров, Wake-on-LAN, промышленный софт, который «смотрит» на MAC, интеграцию с древними протоколами. Как всегда, за гибкость платим усложнением и накладными расходами.

Бриджинг против маршрутизации

Бриджинг - это склейка нескольких интерфейсов в один L2-сегмент. Представьте себе мост, который соединяет два берега одной локалки. Трафик идет на MAC-уровне, широковещание путешествует без заградительных мер. Если вы бриджите TAP с физическим интерфейсом, у вас получается «прозрачное» расширение LAN через VPN. Огонь для некоторых задач, но будьте готовы к диковатым штормам и непредсказуемому поведению при наличии плохих участников. Маршрутизация - это другой подход: мы соединяем сети на уровне IP, управляем маршрутами, фильтрами, пускаем только нужное. Широковещание остается внутри своих доменов, мы мирно живем без коллизий. Разве что станет сложнее с некоторыми L2-зависимыми сервисами, они перестанут «видеть» друг друга.

С точки зрения VPN-архитектуры, TUN типично идет в связке с маршрутизацией: проще поддерживать, быстрее отклик, легче масштабировать на 100, 500, 1000 клиентов. TAP часто требует бриджинга: интерфейс TAP включают в мост вместе с локальным NIC. Это позволяет удаленному узлу выглядеть как «свой» в локальной сети. Но тут же появляется нагрузка и тонкие места по безопасности. Вы ведь не хотите, чтобы один «шумный» широковещательный сервис разнес ваш канал в щепки, верно?

Широковещание, multicast и MTU: куда бежать

Широковещание в L2 - это как громкоговоритель во дворе. Одному удобно, всем остальным - терпите. TAP переносит этот громкоговоритель через VPN, а TUN - нет. Multicast тоже интересен: некоторые приложения любят L2-мультикаст, и обычный TUN без специальных трюков их не удовлетворит. Значит, TAP? Возможно. Но иногда можно адаптировать приложение или включить L3-мультикаст с IGMP-проксированием. С MTU история тоже непростая: L2 поверх L3 поверх UDP поверх шифрования - слои как пирог. Чем больше оболочек, тем выше риск фрагментации. И каждая фрагментация - это шанс потерять производительность, особенно через мобильные и облачные сети.

Вывод прозрачен: если вы выбираете TAP, рассчитывайте и тестируйте MTU заранее. Используйте диагностику, MSS clamping, PMTUD, читайте статистику дропа. Если выбираете TUN - это проще, но не бесплатно: шифрование и упаковка тоже съедают байты. В 2026 году грамотный подход - автоматизация проверки MTU и периметра, плюс мониторинг на стороне клиента и сервера. Не экономьте на видимости. Слепой полет - путь к неожиданным простоям.

Практические сценарии: когда TUN, когда TAP

Когда выбирать TUN: 80 процентов задач

Большинство удаленных доступов и сайт-ту-сайт туннелей в 2026 году вы прекрасно решите TUN-интерфейсами. Почему? Потому что современный мир строится на IP и микросегментации. Вам нужно дать разработчикам доступ к Kubernetes API, к приватной базе, к хранилищу артефактов? Легко. Объявляете маршруты, закрываете лишние порты, используете WireGuard или OpenVPN в режиме TUN, добавляете MFA, и все работает. Приложения по большей части не зависят от L2-магии, им важны IP-адреса и DNS. К тому же TUN быстрее: меньше накладных расходов, меньше сюрпризов, проще трассировка и логирование.

Еще один плюс TUN - устойчивость через NAT и CGNAT. UDP-транспорт с keepalive гарантирует, что туннель переживет тернистый путь через мобильных операторов и облачные балансировщики. К слову, многие решения на базе WireGuard уже умеют хитрые сценарии: роуминг между сетями без разрыва, а также мультихоминг. Добавьте сюда Zero Trust: политики доступа по группам, валидированные устройства, короткоживущие ключи. Всё это логично и чисто реализуется на уровне IP. Бонусом получаете простую схему резервирования и быструю диагностику.

Когда нужен TAP: магия Layer 2 без сожалений

Иногда без TAP никуда. Вам нужно, чтобы удаленные машины получали IP от центрального DHCP, потому что так завязан старый софт? TAP и бридж. У вас промышленное оборудование, которое разговаривает по специфичному L2-протоколу и требует «физического» присутствия в одном домене? TAP. Нужно Wake-on-LAN попасть через границу? TAP решит. Хотите, чтобы шифрованный сегмент выглядел как точное продолжение локального офиса со всеми MAC и VLAN - тоже TAP. Есть даже игровые сценарии: некоторые старые игры и стриминговые сервисы «нюхают» эфир на L2, им не хватит простого маршрутизируемого IP.

Плата за эти удобства - потенциальный шум и сложность. Бриджинг c TAP может тащить широковещательные штормы, а неосторожная конфигурация включит вас в L2-хаос, который тяжело дебажить через полмира. Ограничивайте домен, включайте фильтры, используйте VLAN, не тащите «весь офис» в туннель без нужды. И жестко тестируйте MTU. Реальный кейс из практики: команда включила TAP-бридж для 40 удаленных клиентов и забыла про ARP-шторм от одного некорректного устройства. Туннель забился, VoIP захлебнулся, SLA пошли под откос. Ловушка простая, решение - сегментация.

Пограничные случаи и компромиссы

Вам нужен единый домен для 2-3 ключевых устройств, а остальным достаточно IP? Не тащите всех в TAP. Сделайте гибрид: основной доступ через TUN, а для редких L2-зависимых вещей - отдельный TAP-сегмент с жесткими фильтрами и лимитами. Иногда достаточно заменить L2-зависимую функциональность: вместо широковещательного обнаружения включить статические IP или mDNS-ретрансляцию на уровне приложений. Это скучно? Может быть. Зато экономно и стабильно.

Еще компромисс: если сервис зависит от multicast L2, проверьте, способен ли он переключиться на L3-мультикаст с IGMP-проксированием. В 2026 году многие системы уже гибкие и поддерживают альтернативные механизмы обнаружения и сигнализации. И последнее - технический долг. Если TAP спасает один древний сервер, который пора отправить на пенсию, не используйте вечный TAP ради временной заплатки. Планируйте миграцию. Честно, это дешевле нервов и денег.

Производительность, безопасность и масштабирование

Скорость, MTU и фрагментация: где теряем мегабиты

За скорость отвечает не только шифр. Тип интерфейса тоже важен. TUN в среднем дает выше пропускную способность и ниже задержку, потому что не тащит L2-оболочку, меньше шансов попасть в фрагментацию, и проще отлаживать PMTUD и MSS. В практических цифрах на типичном x86 с аппаратным AES-NI WireGuard в TUN выдает сотни мегабит в секунду, на современных ARM - тоже очень бодро. OpenVPN в TUN с современными настройками и UDP часто тянет десятки-сотни мегабит при корректной MTU. TAP снижает потолок, потому что кадры больше, широковещание не умолкает, а мосты добавляют накладные расходы.

MTU - больная тема. Один лишний заголовок, и поехала фрагментация. Через мобильные сети это особенно заметно: фрагментированные UDP-пакеты чаще теряются. Не стесняйтесь снижать MTU на клиентах, включать MSS clamping на граничных устройствах и проверять трассировку. Практика показывает, что в WireGuard часто помогает MTU 1280-1420, а в OpenVPN - аккуратная настройка fragment/mssfix и udp-transport. Главное - не гадать. Тестируйте: ping с флагом do not fragment и размером, растущим шагами, поможет примерно на 80 процентов случаев.

Безопасность: шифры, аутентификация и Zero Trust

В 2026 году «просто шифровать» уже недостаточно. Мы живем в парадигме Zero Trust: пользователь и устройство должны пройти проверку, доступ минимальный и контекстный, а политики живут рядом с командами из IAM. TUN встраивается сюда идеально, потому что управление IP-маршрутами и портами прозрачно. Мы настраиваем ACL, используем короткоживущие ключи, подключаем MFA и device posture checks. Шифрование на уровне протокола - ChaCha20-Poly1305 и AES-GCM по-прежнему в строю, а некоторые вендоры уже тестируют гибридные схемы с постквантовыми примитивами для долгоживущих сессий. TAP тоже шифруется надежно, но политик больше, и видимость сложнее.

Чего нельзя игнорировать: L2-сегмент через TAP может расширить поверхность атаки. ARP-spoofing? Теоретически да, если пропустить баги в фильтрациях. VLAN hopping? Если неаккуратно собрали бридж и теги. Решение: стриктное L2-фильтрование, отключение ненужных протоколов, изоляция клиентских портов, контроль MAC. И самое важное - логирование и ручка «вырубить быстро». Никто не застрахован от ошибки. Но честная архитектура с микросегментацией и возможностью быстро «вынуть вилку» спасает проекты.

Масштабирование: хабы, mesh и SD-WAN

Когда клиентов десятки и сотни, TUN выигрывает в чистую. Маршруты проще распространять, политики легче описывать, mesh-сеточки строятся предсказуемо. Продукты на базе WireGuard в 2026 году уже умеют автоизвлечение маршрутов, роли узлов, приоритизацию трафика и гибкое QoS. Mesh-режимы избегают единой точки отказа и дают ровный latency между филиалами. TAP тоже можно масштабировать, но придется ограничить домены, включить IGMP-слежение, отрезать лишний мультимедийный шум. Иначе ваша глобальная сеть превратится в вечеринку с барабанами.

SD-WAN-подходы добрались и сюда: контроль приложения, приоритизация, несколько каналов, мультипас. TUN гармонирует с этим, а TAP придется «дрессировать», чтобы вписать L2 в умные маршрутизаторы. Планируете 200 филиалов с VoIP и тонким клиентом? Ищите архитектуру, где TAP будет локальным исключением, а не глобальным правилом. Иначе трафик и SLA скажут «прощайте».

Современный стек и инструменты 2026

OpenVPN, WireGuard, SoftEther и драйверы TUN/TAP

OpenVPN по-прежнему жив и востребован. Он поддерживает и TUN, и TAP, гибкий в конфигурации и хорошо документирован. WireGuard стал синонимом быстрого TUN: минимум опций, максимум скорости, встроенный в ядро Linux, достойная поддержка на Windows и macOS. SoftEther - интересный универсал, который умеет L2-мосты, поддерживает разные протоколы и может выступать в роли «швейцарского ножа». Драйверы TUN/TAP давно стандарт: в Linux - встроено, в Windows - есть подписанные драйверы, в BSD - тоже всё прилично. Важно выбирать версии с оптимизациями и активной поддержкой.

Чем рады 2026 году? WireGuard-совместимые реализации научились лучше жить за CGNAT, без боли переживают роуминг и подхватывают новый IP провайдера за секунды. OpenVPN получил хорошие практики по TLS 1.3, обновленные профили безопасных шифров и улучшенный контроль за MTU. SoftEther развил поддержку L2-бриджей с аккуратными фильтрами. А на железе растет offload: NIC умеют разгружать часть криптоопераций, драйверы дружат с eBPF и xdp-оптимизациями для фильтрации.

Kubernetes, облака и CNI: как дружить с TUN/TAP

В облаке Layer 3 царит по умолчанию. Kubernetes поднимает overlay сети, и ему комфортно в IP-мире. Подключить TUN к кластерам проще: вы объявляете маршруты к сервисам, CIDR под-подов, ставите Access Proxy и пускаете только нужные потоки. TAP в кластере - экзотика. Иногда используют для L2-требовательных нагрузок, для лабораторий, когда требуется точная эмуляция локалки. Но это штучная работа: бриджинг с TAP через ноды, контроль broadcast, QoS, и много тестов. Если кратко: CNI счастлив в TUN-реальности, TAP оставьте для изолированных сценариев.

Провайдеры облаков предлагают управляемые VPN-шлюзы. Под капотом чаще всего TUN с IPsec или WireGuard-аналоги. Удобно интегрировать с IAM, выдавать доступ разработчикам по SSO, проводить аудит. Вы экономите и время, и нервы, пока сценарий не выходит за рамки. Как только нужен L2 и «прозрачный офис», вам придется строить TAP-бриджи самостоятельно или искать специализированные решения. В 2026 году таких кейсов меньше, но они еще встречаются, особенно в гибридных инфраструктурах с наследием.

IPv6, QUIC, multipath и постквантовые горизонты

IPv6 стремительно взрослеет: больше адресов, проще маршрутизация, прозрачные peer-to-peer сценарии без танцев вокруг NAT. TUN хорошо использует IPv6 и ускоряет внедрение микросегментации. QUIC уверенно шагает в корпоративную жизнь: устойчивее к потере пакетов, аккуратно обходит некоторые посредники, дарит гибкость поверх UDP. Умные реализации VPN уже выстраивают туннели с fallback между UDP и QUIC, балансируют несколько путей и адаптируют параметры в реальном времени. TAP здесь остается пассажиром: он может ездить поверх этих транспортов, но ему сложнее довести стабильность до уровня TUN.

Про постквантовые алгоритмы говорить рано, но пилоты идут. В 2026 году здравый подход - гибридные рукопожатия, где классические стойкие шифры соседствуют с PQC-примитивами. Это зерно на будущее, когда стандарты окончательно устоятся. Для большинства проектов сегодня важнее дисциплина ключей, MFA и политика «минимально необходимый доступ», чем экспериментальные шифры. Но держать руку на пульсе - точно стоит.

Настройка: пошаговые чек-листы без боли

Чек-лист TUN на Linux и Windows

- Спланируйте адресные пространства. Например, 10.50.0.0/16 под VPN, уникальные подсети для клиентов и филиалов. - Выберите транспорт: UDP по умолчанию, включите keepalive 20-30 секунд для роуминга. - Настройте MTU: начните с 1420 и проверьте ping DF, при необходимости опуститесь до 1280. - Включите маршруты только к нужным подсетям, не отдавайте весь интернет через туннель без осознанной причины. - Включите шифры современного уровня и короткоживущие ключи. - Добавьте MFA и проверку состояния устройства. - Проверьте DNS: split-DNS для внутренних доменов, блок нежелательных зон.

На Linux: используйте системные юниты, ip link для проверки интерфейса, ip route show для маршрутов. На Windows: следите за драйверами, включайте Always On для корпоративных ноутбуков при необходимости. В обоих мирах включите логи в JSON, чтобы SIEM не задыхался от парсинга. Добавьте проверку соединения: простые curl к сервисам, тесты базы и API. Не забывайте про ротацию ключей: раз в 30-90 дней - хороший тон.

Чек-лист TAP и бриджинг

- Обозначьте цели: для кого и что именно нужно растянуть через L2. - Создайте мост на сервере: добавьте TAP и физический интерфейс, аккуратно настройте STP и фильтры. - Ограничьте VLAN: не тащите весь трафик, только нужные теги. - Контролируйте широковещание: включите фильтры, при необходимости rate-limit. - Тестируйте MTU агрессивно: ping DF с крупными размерами, смотрите дропы. - Следите за ARP и DHCP: проверяйте логи, используйте статическую привязку, избегайте дублей. - Разнесите домены, если клиентов много: не пытайтесь сделать мировой L2, это дорого и нервно.

С TAP полезно включить мониторинг на уровне MAC и VLAN. Если обнаружите шторм, будьте готовы вырубить сегмент быстро и перейти на резервный план. Практика показывает: успех TAP - это 80 процентов планирования и 20 процентов технологии. Заранее решите, кто вмешивается при сбоях, и держите под рукой чек-лист отката.

Тестирование и устранение проблем

Начните с простого: ping через VPN, проверка DNS, трассировка. Для TUN проверяйте маршруты и правила firewall, для TAP - бридж и фильтры L2. Смотрите MTU и MSS: если HTTP странно «залипает», почти наверняка фрагментация. Используйте iperf3 для грубого замера пропускной, одновременно проверяйте нагрузку на CPU и задержки. Если всё летает в локалке, но тормозит через интернет, ищите проблемы в транспортном уровне: переполненные буферы, ограничение провайдера, лишние переводы UDP в TCP через прокси.

Не бойтесь попробовать альтернативный маршрут: другой порт, другой транспорт, временно отключить QoS. В 2026 году многие операторы и CGNAT устройства ведут себя непоследовательно. Иногда перенос порта с 1194 на 51820 или перенос потока на QUIC решает проблему как по щелчку. И обязательно журналируйте. Без логов вы словно чините машину с повязкой на глазах.

Кейсы из реальной практики

SMB, VoIP и офис на удаленке

Компания перенесла файловый сервер в дата-центр и решила дать доступ филиалам. Сначала включили TAP, чтобы «всё видели как в офисе». Заработало, но широковещание и бесконечные ARP сделали связь нестабильной, VoIP дергался. Перешли на TUN, оставили лишь небольшой TAP-сегмент для пары специфических принтеров, а SMB переключили на прямой доступ по IP и DFS. В итоге стабильность выросла, средняя задержка упала, а жалоб стало меньше в разы. Банальная история, но очень показательная: не тащите L2 туда, где его не просят.

VoIP любит предсказуемость. TUN с приоритизацией UDP и правильной MTU дает чище звук, чем TAP с шумным L2. Добавьте полосу с гарантией, и звонки в лак. Если же нужен L2 для телефонии (редко, но бывает), соедините отдельный VLAN через TAP и ограничьте домен несколькими узлами. Не расползайтесь по всей сети, иначе потом будете долго ловить эхо и пропуски.

Игры, кастомные контроллеры и стриминг

Старые игры и некоторые контроллеры обнаруживают серверы через L2 broadcast. Тут TAP выигрывает: поднимаем мост, клиенты «видят» игру, пинги адекватные, игра идет. Но есть нюанс: если клиентов много и сеть «шумит», удовольствие быстро заканчивается. Компромисс - отдельный TAP-сегмент только для тех, кому нужно L2, а остальным TUN с маршрутизацией к игровому серверу. Для стриминга похожая история: если софт распознает устройства по MAC, без TAP никуда, но сегмент нужно строго ограничивать.

Реальный пример: домашняя медиа-сеть с умными ТВ и NAS через облако. Владелец хотел, чтобы ТВ «видели» серверы как в локалке. TAP решил задачу за вечер, но широковещание стало рвать туннель через мобильного провайдера. Включили ограничения, заглушили лишние протоколы и вывели обновления больших приложений из TAP. Стало нормально. Немного рутины, зато все довольны.

Корпоративный филиал и гибридное облако

Филиал с 150 пользователями, облако с микросервисами и базой. Изначально хотели «прозрачную» L2-связь, чтобы ничего не менять. После пилота стало ясно: TAP порождает хаос и странные задержки. Перешли на TUN, описали маршруты до приватных подсетей, включили WireGuard с автоматической ротацией ключей. Для трех промышленных контроллеров оставили маленький TAP-островок. Итог: производительность выросла, затраты на поддержку упали, а команда безопасности наконец увидела четкие границы и политики. Вывод прост: гибрид - да, но без фанатизма.

Частые ошибки и как их избежать

MTU, широковещание и DHCP

Ошибка номер один - игнор MTU. Если страдают web и RDP, посмотрите фрагментацию. Настройте MTU и MSS, проверьте DF-пакеты, подберите золотую середину. Ошибка номер два - бесконтрольный broadcast. TAP тащит эфир, и если он шумит, VPN плачет. Рецепт: фильтры, rate-limit, минимизация домена. Ошибка номер три - DHCP через километры. Иногда это нужно, но перевозите его осознанно, с защитой от дубликатов и четкими логами аренды. Иначе поймаете коллизии и таинственные исчезновения адресов.

Отдельно: ARP. Если видите, что таблицы ARP сходят с ума, значит, где-то избыточный L2. Ограничьте его или перенесите часть логики на L3. Иногда помогает банальная вещь - резервирование адресов и статические записи для критичных узлов. А еще не забывайте, что некоторые свитчи «умничают»: включенный STP, нестыкующиеся режимы порта и старые прошивки ведут к странностям, которые легко списать на VPN.

Безопасность: политики, DNS и человеческий фактор

Частая беда - пустить «всё и всем». Мы же хорошие. Но Zero Trust - это не модная табличка, а реальный принцип: доступ на минимум. Для TUN включайте ACL, по группам и ролям, для TAP - жесткие фильтры и контроль MAC. DNS - отдельная песня. Split-DNS обязателен, чтобы запросы к внутренним доменам не утекали наружу и резолвились корректно. И, конечно, MFA. Без него сейчас просто нельзя. В 2026 году фишинг не перестал быть проблемой, а доступ к VPN - жирная цель.

Лирика, но важная: документация. Когда всё держится в голове администратора Пети, проект обречен. Чек-листы, схемы, стандартные профили клиентов, процедуры отката - всё это экономит часы в самые нервные моменты. И еще: не забывайте про обновления. Старые версии OpenVPN или драйверов TAP могут быть тем самым микроскопическим камешком, который перевернет повозку.

Экономика и TCO: за что платим на самом деле

Иногда спор о TUN против TAP выглядит философским. Но деньги быстро возвращают нас на землю. TAP в глобальном масштабе затягивает каналы широковещанием и увеличивает сложность поддержки. Это вычислительные ресурсы, время инженеров, риски простоев. TUN дешевле и предсказуемее на дистанции. Да, бывают исключения, где TAP приносит критическую ценность. Тогда используйте его точечно и с мерами предосторожности. Баланс простой: максимум TUN, минимум TAP, четкие правила и понятная архитектура.

Если нужен ориентир: на каждый TAP-домен планируйте дополнительные усилия на мониторинг и тестирование. Включите в бюджет затраты на диагностику L2, логи, инструменты анализа. И да, посмотрите на облачные счета. Лишний трафик в TAP иногда стоит реальных денег, особенно если это кросс-региональные перемещения. Мелочь? До первого инцидента. Потом уже не смешно.

Пошаговый выбор: простая дорожная карта

Соберите требования и ограничения

Начните с вопросов: какие приложения? Нужен ли L2 для обнаружения? Сколько клиентов и филиалов? Какой бюджет и SLA? Если 80 процентов задач укладывается в IP-доступ, берите TUN как основу. Если есть 1-2 критичные L2-зависимости, оцените их объем и выделите отдельный TAP-сегмент. Сразу планируйте MTU и мониторинг. И не забудьте про безопасность: SSO, MFA, сегментация, краткосрочные ключи, централизованные логи. Все это лучше описать до пилота, а не после.

Уточните среду: домашние сети, CGNAT, мобильный интернет, корпоративные фаерволы. Там, где «перетирают» UDP или странно дробят пакеты, держите в рукаве QUIC или TCP fallback. Решения 2026 года уже гибки, просто иногда эти опции спрятаны в конфиге двумя строчками ниже.

Выберите архитектуру и протестируйте

Соберите минимальный пилот. TUN для большинства, TAP для узких мест. Обозначьте маршруты, включите логи, натравите на тесты разработчиков и пользователей. Посмотрите, как ведет себя VoIP, как открываются веб-сервисы, как копируются большие файлы. Проверьте деградацию: выключите один узел, перезапустите клиент, порушьте канал. Чем раньше поймете слабые места, тем дешевле исправления. В идеале прогнать нагрузочное тестирование: iperf3, банальные копии, несколько сценариев одновременного доступа.

Зафиксируйте успешный профиль: версии, параметры, MTU, приоритеты QoS, правила ACL. Когда пилот успешен, масштабируйте: автоматическая выдача конфигов, централизованное обновление клиентов, обучение пользователей. И да, небольшая просьба от инженеров поддержки: сделайте кнопку «собрать логи» в один клик. Она спасает жизни.

Внедрите и поддерживайте

Разверните решение поэтапно. Сначала бета-группа, затем волнами. Следите за метриками: пропускная, задержка, процент неудачных подключений, ошибки MTU, среднее время на инцидент. Через месяц подведите итоги, откорректируйте политику. И не стесняйтесь отказываться от TAP там, где он принес меньше пользы, чем ожидали. Это нормальная эволюция. В конце концов, инфраструктура - живой организм. Мы подстраиваемся, учимся и выбираем лучшее из возможного.

Если говорить по душам, залог успеха - дисциплина. Следуйте чек-листам, обновляйтесь и не бойтесь менять решения. Сегодня TUN решает 90 процентов задач, завтра появится новый протокол и станет еще лучше. Но базовые принципы останутся: понимать свою сеть, видеть данные и уважать здравый смысл.

Сравнение TUN и TAP: по пунктам

Функционал и совместимость

- TUN: IP-уровень, маршрутизация, простая интеграция с Zero Trust, отлично дружит с облаками и Kubernetes. - TAP: L2-уровень, полный Ethernet, поддержка L2-зависимых сервисов, VLAN, multicast на L2. Если нужен «локальный» вид сети - TAP незаменим. С точки зрения приложений TUN закрывает подавляющее большинство современных рабочих сценариев, а TAP - нишевые, но критичные.

- NAT и мобильность: TUN через UDP выдерживает CGNAT и хаотичные сети, TAP справится тоже, но с большим шумом и вниманием к MTU. - Диагностика: TUN проще, потому что меньше слоев. TAP потребует знаний L2 и инструментов диагностики на уровне кадров. Итог - если нет конкретных L2-потребностей, TUN лучше.

Производительность и устойчивость

- Скорость: TUN обычно быстрее за счет меньшего overhead. - Задержка: TUN стабильно ниже, особенно на длинных плечах и мобильных сетях. - Потери: фрагментация больнее бьет TAP. - Масштаб: TUN проще масштабировать до сотен и тысяч узлов с предсказуемыми SLA. TAP требует сегментации и продуманной фильтрации.

- Резервирование: для TUN элементарно настраивается актив-актив или актив-пассив через mesh. Для TAP реализуемо, но сложнее и дороже. - QoS: и там, и там работает, но шум TAP делает жизнь сложнее. Вывод не удивит: TUN - рабочая лошадка, TAP - точечный инструмент.

Безопасность и контроль

- Политики: TUN интегрируется в ACL и микросегментацию, удобен для RBAC и SSO. - Поверхность атаки: TAP расширяет L2-домен, повышая риски ARP-спуфинга и неожиданных широковещаний. - Аудит: TUN легче логировать и объяснять аудиторам, потому что всё в терминах IP и портов. - Совместимость с Zero Trust: TUN выигрывает, TAP требует дополнительных мер.

Не значит, что TAP небезопасен. Он просто требует дисциплины, хороших фильтров и аккуратного проектирования. Как острый нож на кухне. Им можно блестяще готовить, но и порезаться тоже легче.

Рекомендации по выбору на 2026 год

Быстрый алгоритм принятия решения

- Если приложение не требует L2 и нормально работает по IP - выбирайте TUN. - Если нужен L2: DHCP, старые протоколы обнаружения, специфичные контроллеры - размещайте TAP в малом домене с фильтрами. - Если сомневаетесь, начните с TUN и проверяйте по чек-листу, хватает ли функционала. 8 из 10 случаев этого достаточно. - Если у вас глобальный масштаб и много филиалов, проектируйте на TUN и добавляйте TAP точечно.

Пара прагматичных штрихов: заранее считайте бюджет на трафик, CPU и инженерные часы. Тестируйте на реальных устройствах пользователей, в их сетях и с их провайдерами. И, пожалуйста, закладывайте план миграции с TAP на TUN там, где это возможно. Это не просто «модно», это экономит жизнь вашей команды поддержки.

Тренды и лучшие практики

- WireGuard-подобные решения доминируют для TUN: скорость, устойчивость и простота. - QUIC ускоряет сложные маршруты, помогает через коварные провайдеры. - eBPF и аппаратные ускорения улучшают фильтрацию и снижают нагрузку на CPU. - IPv6 активно входит в игру, особенно для P2P и обхода NAT. - Zero Trust не просто маркетинг, а практические схемы с ролью, контекстом и мгновенными отзывами доступа. Все это идеально ложится на TUN. TAP остается в арсенале, но без фанатизма.

И еще одна человеческая мысль: технология - это не самоцель. Если TAP приносит радость и закрывает критичный кейс без боли, используйте TAP. Только делайте это осознанно, с ремнями безопасности и проверенными гайдлайнами. Тогда всё будет хорошо.

FAQ: коротко, по делу

Как использовать раздел FAQ и что искать

Здесь собраны самые частые вопросы, которые задают инженеры, админы и владельцы продуктов при выборе между TUN и TAP. Мы даем ясные ответы без лишней воды, опираясь на практику 2026 года. Если вы спешите, смотрите жирные тезисы в каждом пункте и берите их в чек-лист пилота.

Если ситуация нетипичная, помните: сначала формулируем требования, затем запускаем короткий пилот и только после этого накатываем в прод. Меньше сюрпризов, меньше потерь. И, да, тестируйте MTU в самом начале, а не в конце. Экономит кучу времени.

Краткие рекомендации перед внедрением

- Базовый выбор: TUN для большинства случаев. - TAP точечно: только там, где нужен L2. - Следите за MTU: проверка DF и MSS clamping обязательны. - Zero Trust плюс TUN дает оптимум по безопасности. - Для масштабирования используйте mesh и автоматизацию конфигов.

И главный лайфхак: не усложняйте. Чем проще архитектура, тем быстрее онбординг пользователей и тем легче будет жить команде поддержки, когда придет понедельник и начнется шторм тикетов.

Вопросы и ответы

- В чем ключевое отличие TUN и TAP? TUN работает на уровне IP и переносит IP-пакеты, TAP переносит Ethernet-кадры уровня 2. Проще говоря, TUN - про маршрутизацию и минимальный overhead, TAP - про полный L2 со всеми широковещаниями, MAC и VLAN. Если приложение не зависит от L2, берите TUN. Если требуется «как в локалке», обсуждайте TAP с ограниченным доменом.

- Что быстрее в реальной жизни - TUN или TAP? В подавляющем большинстве случаев TUN быстрее за счет меньшего overhead и меньшей вероятности фрагментации. Он дает прогнозируемую задержку и лучше масштабируется. TAP полезен, но может притаскивать широковещательный шум и снижать пропускную способность, особенно на длинных линках и через мобильных провайдеров.

- Когда TAP действительно обязателен? Когда нужно перенести L2-функции: DHCP из центра, L2-discovery старых приложений, специфичные промышленные протоколы, Wake-on-LAN, иногда старые игровые сервисы и стриминг, которые опираются на L2. Но домен должен быть маленьким и контролируемым, иначе проблемы неизбежны.

- Какой протокол выбрать в 2026: OpenVPN или WireGuard? Для TUN сегодня чаще выбирают WireGuard за скорость и простоту. OpenVPN остается гибким и мощным, особенно если нужно тщательно настраивать TLS и сценарии совместимости. Для TAP OpenVPN и SoftEther дают больше инструментов. Лучший подход - пилот: что быстрее и стабильнее в вашей реальной сети, то и берите.

- Как решить проблемы с MTU и фрагментацией? Начните с тестов ping DF подбирая размер. Снизьте MTU на интерфейсе VPN до 1420 или 1280, включите MSS clamping на границе. Проверьте, не ломает ли провайдер крупные UDP. Иногда помогает смена транспорта или порта. Главное - не угадывать, а мерить и фиксировать.

- Насколько безопасно тянуть L2 через интернет? Безопасно, если аккуратно: шифрование, аутентификация, фильтры на L2 и микросегментация. Но риск шире, чем у TUN. Поэтому TAP используйте только когда без него никак, и держите домены маленькими. Для большинства задач IP-ориентированный TUN с Zero Trust политиками безопаснее и проще в аудите.