Mesh VPN vs Hub-and-Spoke: как выбрать между Tailscale, ZeroTier и классикой

Содержание статьи

- Зачем вообще спорить: mesh против hub-and-spoke

- Как устроены архитектуры: под капотом

- Подход tailscale и zerotier против классики: что реально по-другому

- Плюсы и минусы mesh vpn: честный разбор

- Плюсы и минусы hub-and-spoke: контроль и предсказуемость

- Производительность: латентность, пропускная способность, cpu и mtu

- Безопасность и zero trust: идентичность, политика и инспекция

- Сценарии: где mesh, где hub, а где гибрид

- Как выбрать: чек-лист и простое правило

- Гибридные топологии: лучшее из двух миров

- Кейсы и цифры: что видим на практике

- Практика: пошаговые рецепты и подводные камни

- Тренды 2025-2026: куда всё движется

- Итоги: простая матрица выбора

- Faq

Зачем вообще спорить: mesh против hub-and-spoke

Когда вы строите виртуальную сеть, главный выбор звучит просто: mesh VPN или hub-and-spoke. Но за этой простотой скрывается куча нюансов. Как нам сократить задержки и не потерять контроль? Как ужить облака, филиалы, удаленщиков и IoT-парк без боли? И — что важнее — как сделать так, чтобы сеть не развалилась в самый ответственный момент?

Мы разложим по полочкам обе архитектуры, сравним Tailscale и ZeroTier с традиционными подходами на базе IPsec, DMVPN и SD-WAN, разберем производительность, безопасность, управление, стоимость, и дадим практический чек-лист. Никакой воды, только полезные детали, реальный опыт и честные компромиссы. Перед нами не религиозный спор. Это инженерное решение с ценой, рисками и выгодой.

И сразу коротко: mesh — это гибкость и минимальные задержки между узлами, а hub-and-spoke — это контроль, предсказуемость и соответствие требованиям. Выбор зависит от трафика, людей, бюджета и правил игры. Всё, как в жизни.

Короткое определение

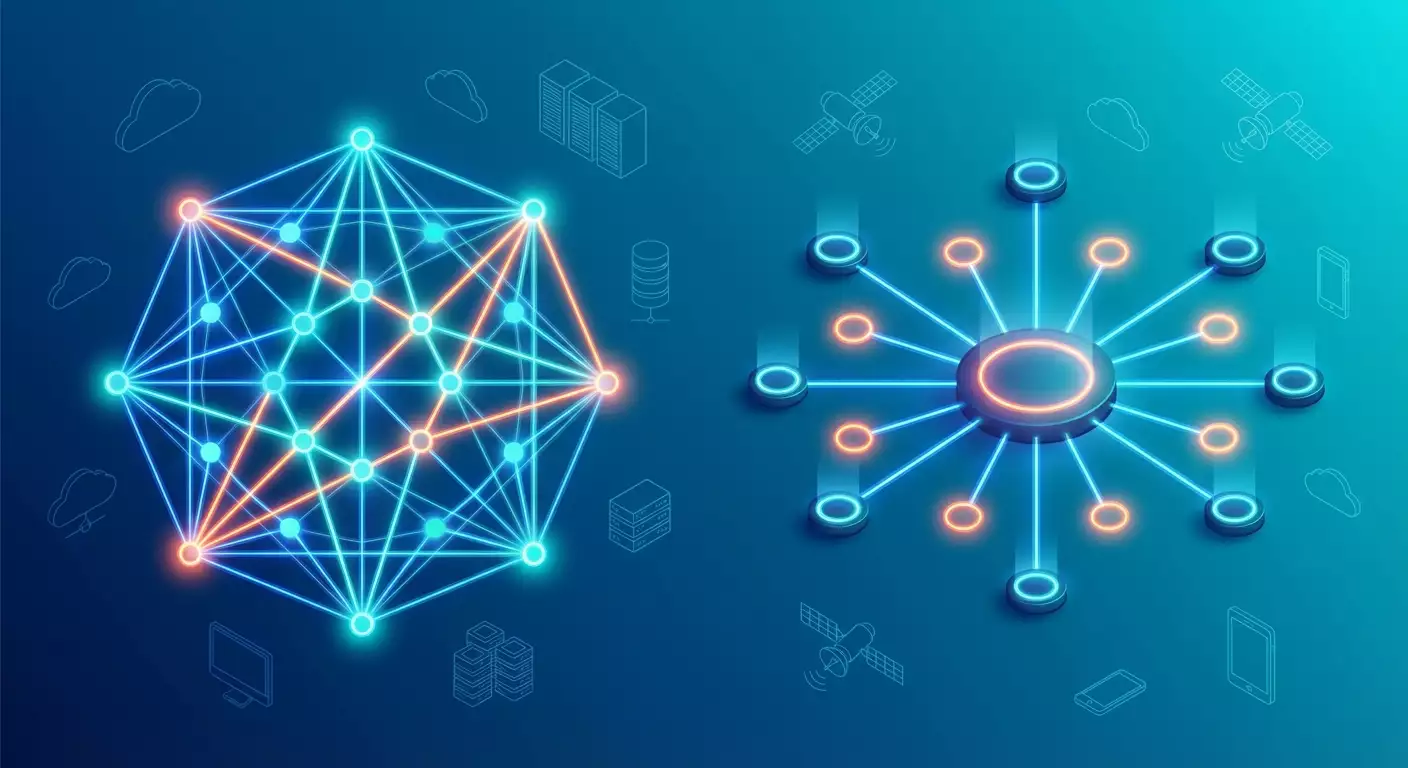

Mesh VPN — каждый узел может установить прямое шифрованное соединение с другим узлом. Минимум «зигзагов» для пакетов. Технологии: WireGuard-оверлеи, P2P, DHT, STUN, TURN-подобные реле.

Hub-and-Spoke — все соединения идут через центральные хабы (концентраторы). Узлы не общаются напрямую, а «подключаются к опорному пункту». Технологии: IPsec site-to-site, DMVPN с NHRP, SD-WAN с контроллерами, централизованный маршрут и политика.

Ключевая дилемма

Вы или отдаете приоритет производительности и автономности на краю сети, или выбираете единый «воротный» центр со строгим контролем и удобным аудитом. Компромиссы неизбежны. Именно поэтому гибриды сейчас в моде. Но об этом — ниже.

Как устроены архитектуры: под капотом

Mesh: peer-to-peer, маршрутизация и обход NAT

В mesh-сетях узел узнает о других узлах через координирующий контрольный план и пытается установить прямой туннель. Успех зависит от NAT-типа, фаерволов и политики. В играх это называли «обход NAT», в VPN — «NAT traversal». Практически неизбежно используется UDP, короткие ключи пересобираются, а маршрутизация настраивается как оверлей поверх существующей сети.

Механика часто строится на WireGuard-каналах: легкий, быстрый, минималистичный протокол, который отлично дружит с современными CPU. Проблема? Не всегда получится пробиться сквозь «жесткий» корпоративный периметр. Тогда нужен релейный сервер (аналог TURN/DERP) — лишняя задержка, но связь есть. Зато если пировая сшивка удалась, задержки падают, и пакеты летят кратчайшим путем.

Hub-and-Spoke: предсказуемые дороги и единый периметр

Центральные хабы — это маршрутизаторы или VPN-шлюзы, часто с аппаратным ускорением шифрования и продвинутыми функциями инспекции трафика. Вся филиальная сеть достигает ресурсов через хаб. Контрольная плоскость может быть локальной (on-prem контроллер), облачной или гибридной. Политики безопасности, NAT, маршрутизируемые сети, сегментация — всё сходится в одной точке, где удобно считать логи и строить отчеты для аудиторов.

С точки зрения маршрутов это упрощает жизнь: BGP или статические правила четко определяют, кто куда ходит, а hairpin через хаб упорядочивает схему. Да, пакеты делают крюк, но зато вы знаете, где и как они контролируются. Для многих отраслей — критично.

Zero Trust в обеих парадигмах

Независимо от «звезды» или «сетки», современная сеть в 2026 году тяготеет к ZTNA. Идентичность пользователей и устройств первична, сеть — вторична. Пропускаем не IP, а «кто это» и «почему ему можно». В mesh это ощущается естественно: узел-личность, политики — на уровне идентичности. В hub-and-spoke это реализуется через прокси-доступы, сегментацию, NPU-ускорение инспекции, каталоги и SSO.

Подход Tailscale и ZeroTier против классики: что реально по-другому

Tailscale: WireGuard, идентичность и простота

Tailscale использует WireGuard как дата-план и делает упор на идентичность: вы «логините» устройство через SSO, оно получает ключи, и всё. Сеть выглядит как private-оверлей (tailnet), а ACL задаются на человекочитаемом языке. Главная магия — автоматический NAT traversal и fallback через реле, плюс встроенные механизмы DNS, MagicDNS, exit nodes. Порог входа смешной, админка дружелюбная, политика — декларативная. Ограничения? Локальная инспекция трафика сложнее, сложные сценарии L2/L3 требуют хитростей, и для высокоцентрализованных требований придется продумывать точки egress/контроля.

ZeroTier: виртуальные коммутаторы и SDN-стиль

ZeroTier чувствуется как mini-SDN: виртуальные сети, правила на уровне потоков, способность делать как L3, так и L2-оверлей, где нужно. Хорошо дружит с IoT и распределенными узлами, когда надо «скинуть» сетку поверх любого интернета, хоть 4G, хоть спутника. Приятно, что у ZeroTier гибкий контроль над топологией. Минусы похожи: централизованный периметр и инспекция — не по умолчанию, нужен «выход на свет» через определенные узлы, сложнее выполнить требования некоторых регулируемых отраслей без допкомпонентов.

Классика: IPsec, DMVPN, SD-WAN

IPsec site-to-site — рабочая лошадка. Исторически проверена, понятна аудиторам, поддержана железом. DMVPN привносит динамику: spoke к spoke через NHRP, что местами приближает mesh-опыт, хотя контроль остаётся у хабов. SD-WAN добавляет управление приложениями, политику QoS, невидимую от пользователя магию выбора каналов. Это мощно. Но иногда інженерия тут слишком «тяжелая»: дорого, много железа, лицензии, кастомные агенты, кофигурации на сотни строк.

Плюсы и минусы mesh VPN: честный разбор

Производительность и задержки

Mesh почти всегда выигрывает по латентности, когда пиры соединяются напрямую. Убирается hairpin через хаб, маршрут короткий, TCP-конгестия адаптируется быстрее. На реальных кейсах видели минус 20-40 процентов к RTT между разработчиками в разных странах. Но не всегда: если понадобился релейный сервер, задержка возрастает. И еще — при большом количестве узлов «каждый с каждым» дает шквал потенциальных сессий.

Масштабирование и контроль

В маленьком и среднем масштабе mesh — сплошное удовольствие. Но на сотнях и тысячах узлов контрольные панели становятся критичными: кто с кем и зачем? Здесь выигрывает платформа, у которой сильные ACL, теги, роли, аудит, автоматическая ротация ключей, понятный discovery. Без дисциплины mesh в крупных организациях рискует превратиться в «сетку-спагетти».

Надежность и отказоустойчивость

Сильная сторона mesh — отсутствие единой точки отказа в дата-плане. Пошел дождь? Узлы перегруппировались. Один релей просел — найдется другой. Но контрольная плоскость, как и в любых managed-решениях, должна быть доступна. Здесь важно заранее продумать офлайн-поведение, кэширование ACL, резервы сигналинга и насколько критично «падение облака» поставщика.

Безопасность и соответствие требованиям

Идентичность по умолчанию, минимум открытых портов, поверхностная площадь атаки небольшая. Хорошо. Но отраслевые стандарты часто требуют инспекцию: IDS/IPS, DLP, SSL/TLS-расшифровку, запись сессий. В чистом P2P это трудно. Поэтому на практике все равно используют exit-узлы с инспекцией или прокси-узлы. Это гибрид. И он рабочий.

Плюсы и минусы hub-and-spoke: контроль и предсказуемость

Единый периметр и простая логика

Один или несколько хабов как «ворота» — это мечта аудитора: все логи в одном месте, инспекция централизованная, сегменты аккуратные, маршруты предсказуемые. Создать DMZ? Пожалуйста. Заставить трафик идти через NGFW? Одним правилом. Это удобно, особенно когда бизнес живет под надзором регулятора.

Цена за контроль: латентность и hairpin

Минус понятен: каждое межфилиальное общение идет крюком. Если ваши офисы в Сиднее и Токио, а хаб в Европе, пользователи это почувствуют. Приложения реального времени особенно. Это лечится региональными хабами, умным SD-WAN и кешированием, но стоит денег и усложняет архитектуру.

Надежность и масштаб

Хабы — это критичные узлы. Мы их дублируем, ставим актив-актив или актив-пассив, делаем кластер. Железо с аппаратным ускорением шифрования, быстрые диски под логи, выделенные uplink. В правильной реализации это крайне надежно. Но цена владения растет: лицензии, поддержка, смена поколений оборудования, собственная экспертиза. Зато вы точно знаете, что где и как работает.

Гибкость приложениям

Hub-and-spoke хуже чувствует ad-hoc коммуникации. Когда завтра вам нужно соединить ноут тестировщика с временным стендом в облаке напрямую, появляется бюрократия: заявка, изменения политики, окна. Mesh делает это за минуты, здесь — за часы. Если у вас agile-команды, это боль. Если у вас консервативный банк — это, наоборот, плюс.

Производительность: латентность, пропускная способность, CPU и MTU

Латентность: короткий путь против централизованного узла

В mesh кратчайший маршрут выигрывает. В 2026 году средние RTT между популярными регионами облаков колеблются в рамках десятков миллисекунд, и любой лишний транзит прибавляет проценты. Когда же NAT строгий и требуется релей, mesh теряет преимущество. Hub-and-spoke стабилен: вы знаете, где задержка родится, и планируете QoS.

Пропускная способность и шифрование

WireGuard на современных CPU легко дает сотни мегабит и больше на поток. На серверах с AES-NI и аппаратной поддержкой шифрования IPsec способен выжимать гигабиты, особенно на специализированном железе. SD-WAN-платформы используют ускорение на NPU. Что быстрее? Зависит от конкретного узла и его роли. Для ноутбука разработчика, который делает git clone из соседней страны, mesh на WireGuard зачастую окажется быстрее. Для офисного канала 10 Гбит с централизованной фильтрацией IPsec на железке — вне конкуренции.

MTU, фрагментация и UDP

Оверлеи любят «подъедать» MTU. Если не учесть PMTU discovery и не настроить MSS clamping, получите странные подвисания. UDP-трафик поверх интернета в 2026 году чувствует себя лучше, чем пять лет назад: сети адаптировались к QUIC и гейм-трафику. Но локальные фильтры всё еще встречаются. Практика проста: тестируйте реальными приложениями, не только iperf.

Стабильность при пакетной потере

Прямой маршрут mesh меньше зависит от перегруженных магистралей, но более чувствителен к качеству конкретной пары провайдеров. Hub-and-spoke может использовать продвинутые алгоритмы SD-WAN: FEC, packet duplication, jitter-buffer. Эти фишки стоят денег, но реально спасают голос/видео.

Безопасность и Zero Trust: идентичность, политика и инспекция

Идентичность поверх сетей

К 2026 году почти везде авторизация идет через SSO, FIDO2 и условные политики. Mesh-решения органично встраивают этот подход: доступ к узлу — это не вопрос IP-адреса, а вопрос «кто вы» и «в каком состоянии устройство». В hub-and-spoke это решается через прокси, NAC, микро-сегментацию и строгие правила межсегментного общения.

Инспекция, соответствие и запись трафика

Если вам нужно инспектировать всё, hub-and-spoke удобнее: весь трафик проходит через NGFW, IDS/IPS, DLP. В mesh инспекция делается точечно: exit-нод для выхода в интернет, локальные прокси для критичных приложений, журналы на уровне приложений. Это требует архитектурного мышления, иначе легко упустить «боковые тропинки».

Ключи, ротация и криптоустойчивость

WireGuard и современные IPsec-профили обеспечивают сильную криптографию. Важно настроить ротацию ключей, управление сертификатами, хранение секретов и отслеживание угнанных устройств. В 2026 году многие компании пилотируют гибридные схемы с постквантовыми алгоритмами на контрольном уровне и классическими — на дата-плане. Не спешим, но готовимся.

Микросегментация и least privilege

Грубая сегментация сетей осталась в прошлом. Сейчас побеждает микроуровень: доступ не субсеть к субсети, а сервис к сервису и человек к сервису. Mesh-решения делают это ACL-ами по идентичности, hub-and-spoke — через NGFW-политики, группы безопасности и теги. Итог одинаковый: минимум доступа, максимум наблюдаемости.

Сценарии: где mesh, где hub, а где гибрид

Удаленная работа и разработка

Тут mesh блистает. Разработчики, QA, SRE подключают ноуты, сборочные агенты, self-hosted runners и стенды без танцев с бубном. Доступ поднимается за минуты, ACL описываются в GitOps-стиле, а маршруты ложатся как надо. Когда появляется требование инспекции — добавляем exit-нод с проверками.

Филиалы, ERP и «тяжелые» офисы

Офисные принтеры, IP-телефония, терминальные сервисы — классический мир hub-and-spoke. Здесь удобнее централизованный контроль, резервирование каналов и приоритизация голос/видео. SD-WAN обеспечивает качество, IPsec — крипту, NGFW — политику. Команда сетевиков довольна, аудит улыбается.

Multi-Cloud, B2B и партнерские сети

Гибрид «облако-облако» любит mesh: соединяем VPC, Kubernetes-кластеры, базы и кэши между регионами без длинных транзитов. Но внешние интеграции с партнерами чаще упираются в политику и аудит. Тут помогает выделенный хаб, где вы фильтруете внешние подключения, а внутри — mesh для команд.

IoT и производство

Тут всё в зависимости от масштаба. Для десятков и сотен устройств mesh через ZeroTier или аналог отлично встает поверх 4G/5G. Для тысяч устройств с жесткими нормами OT-безопасности лучше централизованные гейтвеи и сегментация, плюс специализированные брокеры. И да, физический доступ и безопасная загрузка важнее, чем спор mesh vs hub.

Как выбрать: чек-лист и простое правило

Определяем паттерны трафика

Кто с кем общается? Пользователь с приложением? Приложение с приложением? База данных с бэкапом? Если преобладают ad-hoc коммуникации между узлами — mesh. Если 80 процентов трафика идет «наружу» через один периметр — hub.

Требования безопасности и аудита

Нужна тотальная инспекция и запись? Хотите простые отчеты для регулятора? Берите hub-and-spoke с NGFW, прокси и привычной телеметрией. Если аудит гибок, а вы компенсируете риски на уровне приложений и идентичности — mesh с точечной инспекцией отлично зайдет.

Команда и бюджет

У вас есть сетевики, любящие BGP, IPsec и тонкие настройки? Хабы их порадуют. Если команда DevOps и SRE хочет управлять доступом декларативно и быстро, mesh станет любимцем. По деньгам всё по-разному: облачный mesh часто дешевле стартом, классика дороже в железе, но иногда выгоднее на высоких скоростях.

Простое правило 70/30

Если вы сомневаетесь, сделайте гибрид: 70 процентов трафика через хабы для контроля, 30 процентов — mesh для гибкости разработчиков и автоматизации. По мере взросления процесса вы легко смещаете баланс.

Гибридные топологии: лучшее из двух миров

Mesh для east-west, хабы для north-south

Внутренние сервисы общаются mesh, чтобы не мотаться через хабы. Весь выход в интернет и внешние интеграции идут через хабы, где включены IDS/IPS и DLP. Маршрутизация и DNS разделяют домены ответственности. Это частая схема у продуктовых компаний.

Релейные узлы, exit nodes и прокси

Когда прямая пир-связь не складывается, mesh падает на релей. Планируйте географию реле. Добавляйте exit nodes с прокси и анти-мальварью для групп, которым нужен защищенный выход. Правильно выберите регионы, чтобы пользователи не летали через океан зря.

SD-WAN подложка и overlay mesh

Классно работает связка: SD-WAN шьет надежный подслой с SLA между офисами и облачными узлами, сверху mesh раздает быстрые пир-соединения для участков, которым нужна гибкость. Получается высокоуровневый «контролируемый хаос» в хорошем смысле.

Маршрутная осведомленность и BGP

Иногда разумно объявлять маршруты mesh-сетей в контролируемые домены через BGP на хабах. Тогда «мир» знает, где находятся ваши приватные сети, а mesh берет на себя конкретные пиры. Главное — не запутать анонсы и не схлопотать асимметрию.

Кейсы и цифры: что видим на практике

Распределенная продуктовая компания

Команда в Европе, Азии и Латинской Америке. Разработчики гоняют контейнеры, CI/CD, тесты. Перешли на mesh поверх WireGuard. Итог: минус 25 процентов времени на релизы, так как сборочные агенты быстрее достают артефакты с соседних узлов. Безопасность? ACL по идентичности, MFA, условные политики. Для выхода в интернет — пару exit-нод с инспекцией. Стоимость? Снизили счета за центральные шлюзы и упростили онбординг.

Университетская сеть и лаборатории

Лабы разбросаны по кампусам. Раньше — hub-and-spoke с длинными списками исключений. Перешли на гибрид: локальные mesh-сегменты между лабами и центральный хаб для интернета и внешних интеграций. Ученые довольны: латентность упала, настройки перестали тормозить эксперименты. А ИБ-команда сохранила контроль над критичными потоками.

Сеть филиалов в рознице

Тысячи магазинов, кассы, сканеры, Wi-Fi для гостей. Оставили hub-and-spoke с SD-WAN и NGFW. Причина проста: канал интернета один, кассы критичны, аудит строгий. Mesh не дал бы нужной централизованной инспекции без усложнения. Итог: надежность на первом месте, латентность вторична.

IoT на производстве

Датчики, камеры, контроллеры. Используют легкий mesh для обслуживания и диагностики, но технологический трафик идет через промышленные шлюзы. Сегментация жесткая, журналирование тоже. Так получается и быстро подцепляться к устройствам, и не рисковать технологической сетью.

Практика: пошаговые рецепты и подводные камни

Быстрый старт с mesh

Шаг 1: включите SSO, MFA и базовые постур-политики. Шаг 2: определите теги устройств и групп. Шаг 3: опишите ACL на уровне сервисов, а не подсетей. Шаг 4: выделите один-два exit-узла с инспекцией для групп, которым нужно в интернет. Шаг 5: проверьте MTU и MSS clamping. Шаг 6: прогоните тесты реальными приложениями, а не только ping.

Быстрый старт с hub-and-spoke

Шаг 1: выберите хабы по регионам и обеспечьте резервирование. Шаг 2: определите зоны безопасности и межзонные политики. Шаг 3: поднимите IPsec/DMVPN или SD-WAN по профилю, который поддерживает ваш трафик. Шаг 4: включите журналы, экспорт в SIEM, алерты. Шаг 5: протестируйте failover и деградацию качества. Шаг 6: документируйте все, чтобы сопровождение не зависело от пары «гуру-инженеров».

Общие подводные камни

MTU и фрагменты — классика жанра. Разнобой в DNS — источник странных багов. Ассиметричная маршрутизация — боль. И еще: недооценка человеческого фактора. Дайте командам понятные роли и быстрые процессы выдачи доступа. И не экономьте на наблюдаемости: телеметрия — ваш лучший друг.

Наблюдаемость и SLO

В 2026 году нормой стало мерить SLO сетей: целевые RTT, потери, доступность контрольной плоскости. В mesh добавьте метрики успеха NAT traversal, долю трафика через реле. В hub-and-spoke — загрузку хабов, очереди, производительность шифрования, пропуски IDS. Наблюдаемость должна соответствовать цели бизнеса, а не наоборот.

Тренды 2025-2026: куда всё движется

Сближение SASE, SD-WAN и mesh

Поставщики объединяют лучшую часть каждого мира: гибкий mesh на краю, облачные точки присутствия для инспекции, политика на основе идентичности. Команды получают простоту, безопасность и предсказуемость, не жертвуя скоростью доставки проектов.

eBPF и ускорение на краю

eBPF-пути в ядре, user-space стек, zero-copy — всё это уже не экзотика. Mesh-сети выигрывают на массовых клиентских устройствах, а хабы получают аппаратные плюшки. Итог — меньше оверхеда, больше пропускной способности.

Повсеместный QUIC и дружелюбие к UDP

Сети привыкли к QUIC. Правила и middlebox стали умнее. Для mesh это подарок: UDP проходит проще, fallback срабатывает реже. Но мы все равно держим релей под рукой — потому что Murphy никуда не делся.

Идентичность и постквантовая подготовка

Компании внедряют ключевые ротации, аппаратные хранилища, аттестации устройств. На горизонте — гибридные ключевые обмены и «квантово-стойкие» пилоты. Паниковать рано, готовиться — пора.

Итоги: простая матрица выбора

Когда mesh

Нужны скорость, гибкость, разработка, временные окружения, multi-cloud east-west, IoT-обслуживание, минимум бюрократии. Ваши ключевые метрики — скорость фич и автономность команд.

Когда hub-and-spoke

Требуется строгий контроль, инспекция трафика, соответствие требованиям, массовые филиалы и предсказуемость. Ваши метрики — стабильность, аудит, SLA по бизнес-критичным приложениям.

Когда гибрид

Почти всегда. Разделите трафик по рискам и критичности. Дайте разработчикам «вторую космическую» в mesh, а критичным системам — мощные хабы. Сведите всё в наблюдаемость и четкие процессы. Вы удивитесь, насколько проще станет жизнь.

FAQ

Можно ли в mesh добиться такой же инспекции, как в hub-and-spoke?

Да, но точечно и с архитектурой: exit-узлы, прокси, egress через контролируемые точки. Это гибрид. Полная тотальная инспекция «везде и всегда» естественнее ложится на hub-and-spoke.

Что быстрее: WireGuard в mesh или IPsec на хабе?

Зависит от устройства и маршрута. На ноуте разработчика прямая пир-связь WireGuard часто быстрее. На мощной железке с аппаратным ускорением IPsec может побеждать, особенно на гигабитах и выше.

Если NAT traversal не работает, mesh бесполезен?

Нет. Есть релейные узлы, которые удержат соединение ценой роста задержки. Важно грамотно расположить реле по регионам и мониторить долю трафика, идущего через них.

Может ли DMVPN дать «почти mesh»?

Да, spoke-to-spoke туннели через NHRP приближают опыт mesh, но контроль и политика остаются у хабов. Это хороший компромисс для классических сетей.

Как совместить Zero Trust и hub-and-spoke?

Через прокси-доступы, идентичность, NAC, сегментацию и политики на уровне приложений. Hub-and-spoke — это транспорт и контроль, Zero Trust — философия доступа. Они отлично сочетаются.

Что с затратами в долгую?

Mesh часто дешевле на старте и для knowledge-work команд. Hub-and-spoke дороже по железу и лицензиям, но предсказуем на больших каналах и в строгих отраслях. Смотрите TCO, а не только цену месяца.

Какая стратегия перехода самая безопасная?

Гибрид. Начните с не критичных команд в mesh, оставьте хабы для всего остального. Добавьте наблюдаемость, отработайте инциденты, затем расширяйте. Не ломайте сразу всё и везде.